服务咨询

全天高效服务

- Tel:13533491614

人们很容易忽视域名系统(DNS)及其在整个互联网和本地内部网中发挥的关键作用。这主要是因为,尽管我们每天都依赖DNS,但它对用户基本上是透明的,而且我们都理所当然地认为它会正常工作。当普通人打开网络浏览器,输入www.baidu.com、www.taobao.com或任何其他网站名称,却看不到该网站时,经常会听到类似“互联网坏了!”的声音。“嗯……不,互联网很少“坏掉”,但很有可能是DNS出了问题。安全专业人士越来越多地认识到DNS也是攻击网络的潜在威胁载体。DNS设计的时候甚至还没有考虑到互联网的安全性……这是一个不存在的想法;当时使用互联网的组织只有隐性信任。DNS很容易被利用其不安全但又无处不在的特性而出现任何数量的显著利用,包括DNS查询的重定向和缓存中毒(通常是到恶意网站)、网络足迹(通过泄漏区域信息和反向查询)、拒绝服务,甚至是数据外漏。

DNS信息既不经过身份验证也不经过验证(使用DNSSEC的情况除外),因此确保DNS在您的组织中按预期运行的唯一方法,首先是仔细配置和强化您的组织的DNS服务器。其次,是通过仔细监控网络上的DNS流量。反过来,仔细的监控需要全面了解您的网络流量,而这正是Cubro网络可见性可以提供帮助的地方。使用我们全面的高质量网络分路器(测试接入点)系列,组织将可以畅通无阻地访问其网络上的所有流量。Cubro的Network Packet Broker(NPB,网络数据包代理)可以收集这些数据,以便将流量聚合、复制和过滤到监控系统和安全工具;这包括隔离和检查DNS流量的能力。

DNS是一个复杂的分布式数据库,大多数互联网服务都依赖于它。它的监控至关重要,有必要持续监测DNS流量,以识别异常情况,衡量性能,并生成使用统计。

这种对DNS流量的分析在信息安全和计算机取证中有着重要的应用,主要是在识别计算机网络内的内部威胁、恶意软件、网络武器和高级持续威胁(APT)活动时。

虽然DNS分析的一个主要驱因素是安全,但另一个动机是了解网络的流量,以便评估其改进或优化。利用DNS数据来检测新的互联网威胁在过去几年中越来越受欢迎。

DNS对整个网络性能有巨大的影响。它是网络的致命弱点。它经常被遗忘,它对性能的影响被忽略,直到它崩溃。与此相关的典型问题有

1. 低性能的DNS服务器

2. DNS缓存中的生存时间较短

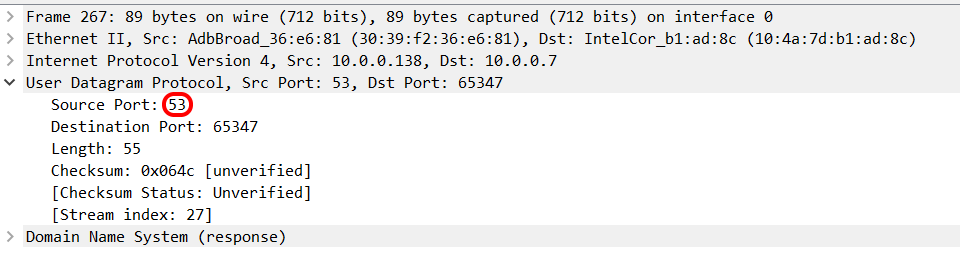

DNS流量在UDP(或TCP)53端口上运行,可以通过53端口上的过滤来提取

所有Cubro Packetmaster都允许过滤到OSI第4层;所有Cubro Sessionmaster都允许过滤到第4层以上!设备仅将所需的流量转发到分析工具,并且不会使分析工具过载。

Cubro Packetmaster和Sessionmaster产品是访问DNS流量的理想选择–不管流量是直接的,例如IPv4,IPv6,还是封装的,例如VXLAN,GRE或GTP。

挑战

DNS被安全专业人员越来越多地视为攻击网络的潜在威胁媒介。 DNS容易受到各种不安全但普遍存在的利用,包括DNS重定向和缓存中毒(通常到恶意站点)、网络足迹(通过区域信息泄漏和反向查询)、拒绝服务、 甚至数据泄漏。

DNS信息既不经过身份验证也不经过检验(采用DNSSEC的实例除外),因此,确保DNS正常运行在组织中的唯一方法是首先是仔细配置和强化组织的DNS服务器。 其次,是通过仔细监视网络上的DNS流量。

CUBRO的解决方案

仔细的监控,反过来,需要对您的网络流量的完全可视化,这是Cubro网络可视化可以起到帮助的地方。使用我们的高质量网络分路器(测试接入点)的综合阵容,组织将可以自由访问其网络上的所有流量。Cubro的网络数据包代理可以收集这些数据,以便对监控系统和安全工具的流量进行聚合、复制和过滤;这包括隔离和检查DNS流量的能力。

域名系统是一个复杂的分布式数据库,大多数互联网服务都依赖于它。它的监控非常关键,有必要持续监控DNS流量,以识别异常、测量性能并生成使用统计信息。

这种DNS流量分析在信息安全和计算机取证领域有着重要的应用,主要用于识别计算机网络中的内部威胁、恶意软件、网络武器和高级持久威胁(APT)活动。

尽管DNS分析的主要驱动力是安全性,但另一个动机是了解网络的流量,以便可以对其进行评估,以进行改进或优化。 在过去的几年中,利用DNS数据来检测新的互联网威胁已日益普及。

DNS对整体网络性能具有巨大影响。 这是网络的致命弱点。 它通常被遗忘,并且对性能的影响会被忽略,直到崩溃为止。 与此相关的典型问题是:

DNS流量在UDP(或TCP)端口53上运行,并且可以通过在端口53上进行过滤来提取。

所有Cubro Packetmasters允许最多进行OSI第4层过滤; 所有Cubro Sessionmasters允许最多过滤第4层及以上! 设备仅将所需的流量转发给分析工具,而不会使分析工具超载。

阅读博客:DNS流量分析——使网络更安全

Cubro Packetmaster和Sessionmaster产品是访问DNS流量的最佳选择,无论流量是IPv4、IPv6还是封装在VXLAN、GRE或GTP隧道中。

此解决方案中的产品

尊敬的客户及合作伙伴:

感谢您长期以来对艾体宝的关注与支持!为提供更优质、稳定的服务体验,我们已完成官网的全面迁移升级,现正式启用全新平台。

新官网地址:https://www.itbigtec.com/

如您遇到任何访问或使用问题,请随时联系我们的技术支持团队:13533491614

感谢您的理解与配合!我们将持续优化产品与服务,期待为您创造更多价值。

艾体宝团队